Como bloquear uma Rede Social

Como bloquear uma rede social?

Como bloquear algo na Internet? A gente tem visto a sucessão de fatos que levaram ao bloqueio do Twitter ou X na Internet brasileira. O que eu acho mais interessante nesta novela toda é entender como uma ordem Judicial bloqueia uma rede social só no Brasil, e por que só no Brasil, por que não fora do Brasil? Não é interessante isso?

Entender como o bloqueio ocorreu e a solução de contorno adotada pelo X, tem tudo a ver com arquitetura de redes, arquitetura de Internet, conhecimentos de configuração e gerenciamento de serviços de roteamento, é sobre isso o post de hoje.

Arquitetura da Internet

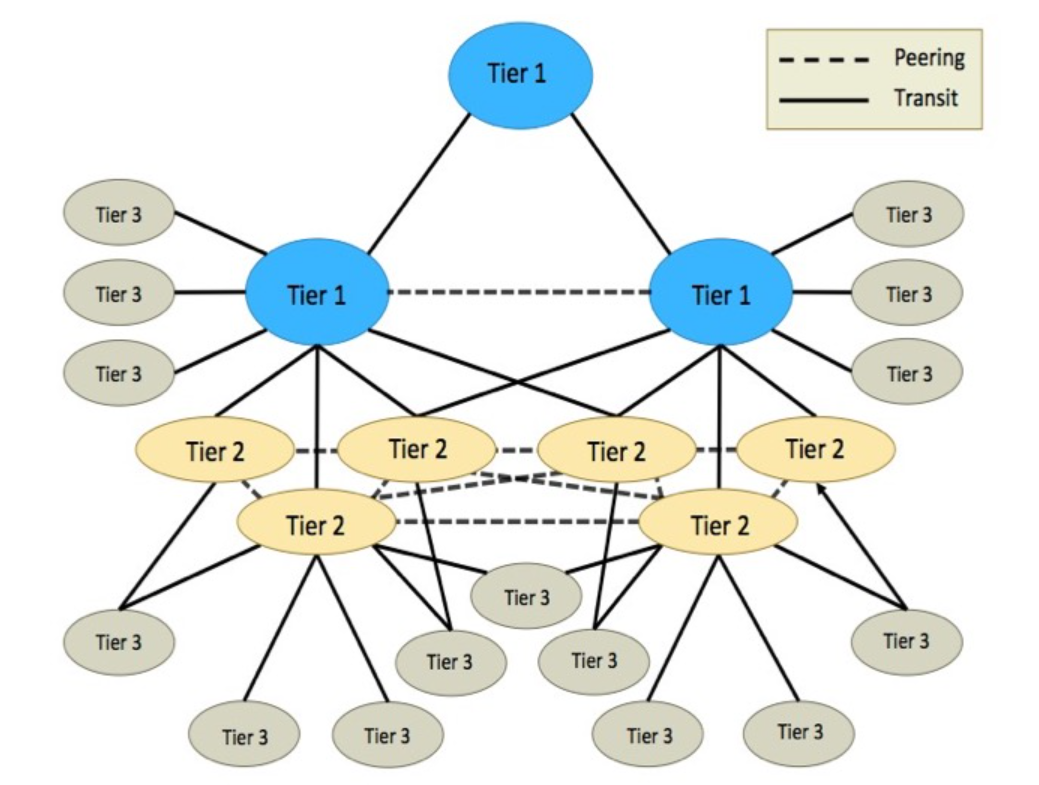

A arquitetura de Internet no Brasil e em outros países é construída como se fossem estradas nacionais que interligam estradas e regionais ou estaduais que por sua vez estão conectadas às ruas e avenidas dos bairros. Seguindo na analogia é como se tivéssemos as estradas BR-101, BR-116, BR-364 digitais, essas seriam as estradas digitais brasileiras, cada estrada fica sob a responsabilidade de um operador que é chamado de Internet Service Provider (ISP), também chamamos de Provedor de Serviços de Internet.

Os ISPs de Internet se dividem em três categorias [1]:

-

Provedor Global ou Tier 1: São estruturas globais, os ISPs de nível 1 possuem uma infraestrutura robusta, com redes de fibra óptica que conectam os principais data centers globais, cruzando continentes e oceanos. São empresas que têm o seu focoem aumentar a conectividade da rede e não em clientes finais.

-

Provedor Regional o Tier 2: Os provedores Tier 2 são regionais, que atuam em áreas específicas como estados ou países. Eles intermediam a conexão entre os provedores de nível 1 por meio de relações de peering pagos ou públicos e os usuários finais do tipo empresas.

-

Provedor Local ou Tier 3: Os Internet Service Provider (ISP) de nível 3 são provedores locais que atendem as cidades e os bairros, possibilitando o acesso à internet onde os provedores maiores do tipo Tier 1 e Tier 2 não chegam. Eles são as empresas de quem contratamos a internet para as nossas casas ou o 3G, 4G e 5G dos nossos celulares.

As empresas ALGAR TELECOM, OI, SKY, LIVE TIM, VIVO, CLARO, NET VIRTUA, GVT são grandes provedores de acesso à internet no Brasil, de forma simplificada podemos dizer que elas se enquadram nas categorias Tier 2 e Tier 3. A ordem judicial expedida com o pedido de bloqueio foi expressamente direcionada para elas [2, p50], e aqui começa parte da explicação técnica.

Por que para elas? A primeira parte dessa resposta vem de como é feita a organização hierárquica dos ISPs. A segunda parte é que essas empresas juntas têm mais de 50% do mercado de internet banda larga [3] e quase todo o mercado de operadoras de telefonia móvel [4], esses dois grupos somados dão uma boa parcela dos equipamentos conectados na Internet brasileira. Por isso que essas empresas foram citadas para implementar o bloquieio da ordem judicial.

Aí você diz, mas Léo, eu uso um GatoNet🐱, não tá nesse grupo aee, não será bloqueado então? Meu jovem, tenha certeza que o seu provedor de GatoNet😺 esta ligado a um dos ISPs Tier 2 para te levar à outras estradas digitais, mesmo que o seu provedor não tenha sido citado na lista acima, o bloqueio poderá ser feito nos provedores de Tier 2 com isso indiretamente você receberá o bloqueio também.

Podem existir variações de hierarquia por questões técnicas, por questões comerciais e de projetos, mas em geral a Internet pública comercial o modelo e a configuração é similar a Imagem 01 [5].

Imagem 01: https://orhanergun.net/tier-1-tier-2-and-tier-3-service-providers

As regras das redes

Assim como nas rodovias físicas existe o Código Nacional de Trânsito [6] detalhando os protocolos de sinalização e operação do tráfego de carros, a mesma coisa acontece nas estradas digitais, elas precisam de regras e protocolos para se interligarem e permitirem a nossa passagem para acessar nossos aplicativos de banco, as plataformas de streaming, sites de notícias, etc.., o código de regras e condutas, entre ISPs se chama Border Gateway Protocol v4 ou simplesmente BGP4 [7, 8].

Os operadores de Internet nacionais e regionais móveis ou fixos juntos formam um bloco que que podemos chamar de Internet Brasileira. Dentro desse bloco cada empresa se distinguem da outra por meio de um identificador único chamado ASN (Autonomous System Number) ou AS. Quando uma empresa quer estabelecer relações com outra empresa trocando rotas ou otimizando caminhos digitais elas se conversam por meio de seus ASNs, o Twitter tem um ASN e cada ISPs um tem seus ASN.(Percebam a segunda parte da resposta se formando).

Desta forma, quando se estabelece uma regra nacional seja ela técnica ou judicial são essas empresas que aplicam essas regras e devido a estrutura hierarquia, basta aplicar nas camadas mais altas desta hierarquia de cada empresa para que toda a estrutura abaixo dela seja impactada com a nova regra. (Percebam a segunda parte da resposta formanda).

Como os bloqueios são feitos?

Entender a hierarquia das redes ajuda a entender o processo de bloqueio e a abrangência da ação e quais usuários serão atingidos com esse bloqueio. Devido ao modelo hierárquico, ao aplicar uma regra de bloqueio no topo da hierarquia de um ISP Tier 2 todos os usuários abaixo desta estrutura serão impactados com o bloqueio. Isso explica também porque as 8 maiores operadoras de Internet foram notificadas, não existe um local único para bloquear um site no país todo.

O mesmo modelo hierárquico explica por que durante algum tempo o X funcionava na rede da StarLink mas não em outros ISPs, a empresa tardou a realizar o bloqueio conforme solicitado.

Bloqueio por BGP via AS-PATH

Na configuração do BGP, o atributo AS-PATH, é o que diz por onde um AS (Autonomous System) por quais uma rota passa. A manipulação desse atributo é uma técnica comum para influenciar as decisões de roteamento, como forçar um tráfego a evitar certas rotas ou a preferir outras ou não chegando em lugar algum.

Imagine assim, você vai a um churrasco na casa de um parente que mora num local distante, aí você liga o Waze. e ele não te oferece nenhum caminho? O que você pensa? “ixiii!! não sei chegar lá” baahhh!!! é exatamente o que acontence com os nossos computadores e celulares quando um AS de alguma empresa é bloqueado, eles simplesmente não sabem chegar lá!! Essa é a lógica desse tipo de bloqueio.

Supondo que a rede social em questão seja minharedesocial.com.br e que tivesse o IP 10.10.10.10 e o ASN0000 o comando de bloqueio seria mais ou menos assim, dependendo do tipo de roteador.

Todas as operadoras vão implementar regras em seus equipamentos semelhante os seguintes comandos:

Criando as regras

1 [edit policy-options]

2

3policy block-as-minharedesocial {

4

5 term block-route {

6

7 match {

8

9 as-path exact "0000";

10

11 }

12

13 action reject;

14

15 }

16

17}

18

19

20[edit protocols bgp group my-bgp-group]

21

22neighbor 10.0.0.1 {

23

24 import policy block-as-minharedesocial;

25

26}

- [edit policy-options]: É aqui que você define sua política de roteamento.

- policy block-as-minharedesocial: Este é o nome da política que você está criando para bloquear rotas do AS 0000.

- term block-route: Esta é uma regra específica dentro da política.

- match { as-path exact “0000”; }: Esta condição verifica se o caminho do AS na rota corresponde exatamente a “0000”.

- action reject;: Se a condição for atendida, esta ação descartará a rota.

- [edit protocols bgp group my-bgp-group]: É aqui que você aplica a política a um grupo de vizinhos BGP específico.

- neighbor 10.0.0.1 { import policy block-as-minharedesocial; }: Esta linha aplica a política “block-as-minharedesocial” à operação de importação para o vizinho com endereço IP 10.0.0.1, o que significa que todas as rotas recebidas deste vizinho que se originam do AS 0000 serão rejeitadas.

Bloqueio via ACLs

Neste exemplo, criamos uma ACL para bloquear o tráfego destinado ao IP 10.10.10.10.

1 conf t

2 interface Ethernet0/1

3 ip access-list extended BLOQUEAR-SITE

4 deny ip any host 10.10.10.10

5 permit ip any any

Solução de contorno via CDN

O uso de um serviço de Content Delivery Network (CDN) é legítimo, é correto, faz todo sentido utilizar esse tipo de infraestrutura sempre que possível, a maioria das empresas de conteúdo utilizam infraestruturas como essa, este blog mesmo utiliza uma, e por coincidência é a mesma que o X utilizou.

A pergunta que fica é a seguinte, porque foi um movimento do tipo “Samba & Love“ neste contexto de treta?? Foi foi um movimento sagaz, vamos combinar!!

Antes o X não utilizava nenhum serviço de CDN, se utilizava o IP ou Autonomous System Number (ASN), ou Sistema Autônomo era do próprio X, então, ao bloquear o IP ou ASN do X, somente o X foi impactado com o bloqueio.

Ao utilizar um serviço de CDN, o X contrata uma outra empresa para que distribua seu conteúdo para os usuários de redes Tier3. Assim o X deixa de usar o próprio IP ou ASN, e passa a utilizar o IP e ASNs da empresa de CDN. Ela fez isso para o X e também presta o mesmo serviço para inúmeras outras empresas, e como eu disse anteriormente, inclusive para este blog. Mas agora o número ASN do Twitter distribuídos pelas redes Tier 1, 2 e 3 passa a ser o número da empresa de CDN. Por isso que o X voltou a funcionar e os bloqueios feitos anteriormente pelos operadores de Tier 2 e 3 deixaram de ser efetivos. Agora, se bloquearem a empresa de CDN, muita gente que não tem nada a ver com essa história vai ser bloqueada também. Por isso que foi um movimento sagaz!! Mas o mundo não é feito de apenas uma pessoa sagaz, né? A Justiça foi lá e “explicou” a situação para a CloudFlare e ela “pensou no caso” e o bloqueio foi mantido.

Conclusão

Perceberam que bloquear algo é complexo? É interessante conhecer esses mecanismos de bloqueio que podem funcionar para uma rede social ou para um site ilegal de Bet que já estão na mira do governo ;). É importante ter esse tipo de conhecimento sobre a arquitetura da internet para entender os processos técnicos por trás de uma ordem judicial.

Entender a arquitetura da internet é fundamental, pois ela influencia não só o bloqueio de sites, mas também como soluções de contorno, como o uso de CDNs, podem ser adotadas para manter o funcionamento dos serviços, como foi o caso do X ou do site da sua empresa caso você esteja planejando a alta disponibilidade. Portanto, conhecer as estruturas de rede permite entender as nuances dessas operações técnicas e seus efeitos no tráfego da internet.

Abraços!

Vida longa e próspera a todos!!

Agradecimento especial ao meu amigo Eduardo Andrez pela revisão técnica nos assuntos de ISPs e BGP4.

Referências

- https://www.eletronet.com/blog/isp-internet-e-sua-hierarquia/

- https://noticias-stf-wp-prd.s3.sa-east-1.amazonaws.com/wp-content/uploads/wpallimport/uploads/2024/08/30171714/PET-12404-Assinada.pdf

- https://www.teleco.com.br/blarga.asp

- https://www.teleco.com.br/mshare.asp

- https://www.researchgate.net/publication/342330646_Scalable_Anti_spoofing_mechanism_at_the_Edge

- https://www.stf.jus.br/arquivo/cms/processoAudienciaPublicaAdin4103/anexo/Lei_9.503_de_23_de_setembro_de_1997.pdf

- https://en.wikipedia.org/wiki/Border_Gateway_Protocol

- https://moodle.saladeaula.nic.br/pluginfile.php?file=%2F3423%2Fmod_resource%2Fcontent%2F7%2F9%20BGP%20-%20NOVO.pptx.pdf

- https://en.wikipedia.org/wiki/Autonomous_system_(Internet)

Entre em contato:

NewsLetter - https://engineeringmanager.com.br/Linkdin - linkedin.com/in/leonardoml/

Twitter: @infraascode_br

Te convido a ver os outros posts do blog Infra-as-Code garanto que tem coisas legais lá!!

|

|